Sommaire

Face à un wordpress piraté que faire se résume d’abord à isoler le serveur : une infection met en moyenne deux heures pour corrompre l’ensemble des dossiers. Les lignes qui suivent détaillent les gestes stricts pour identifier la porte d’entrée, stopper les programmes malveillants et nettoyer l’environnement de production. Je privilégie toujours l’analyse des logs d’accès avant la moindre modification des fichiers.

Comment savoir si votre site WordPress est piraté

Un site wordpress piraté ne s’annonce presque jamais par un écran blanc immédiat. Dans les faits, la vitrine continue de fonctionner pendant que les scripts saturent la bande passante. Repérer rapidement ces anomalies divise par trois le temps nécessaire pour réparer un site wordpress.

Les signes visibles d’un site WordPress piraté

La question mon site wordpress a-t-il été piraté appelle une réponse factuelle : si vous observez l’un des signes ci-dessous, l’intrusion ne fait aucun doute. Les scripts malveillants ne laissent jamais une seule trace isolée sur un site wordpress.

- Redirections automatiques : votre trafic mobile est dévié vers des pages externes, sans aucune modification de vos règles de routage.

- Contenu non autorisé : des requêtes en langue étrangère s’indexent massivement, signe caractéristique d’un piratage par spam SEO.

- Verrouillage du wp-admin : la base de données rejette vos accès légitimes après une altération de la table utilisateurs.

- Liens suspects dissimulés : des ancres cachées renvoient vers un site dangereux dans le but de manipuler les moteurs de recherche.

D’autres indicateurs techniques viennent confirmer la compromission : pics de charge serveur inhabituels, suspension par l’hébergeur ou modification des fichiers wordpress via un accès ftp illégitime. La sécurité de votre infrastructure impose d’agir selon un protocole strict, que nous détaillons dans notre dossier dédié à la protection d’un wordpress piraté.

Outils gratuits pour diagnostiquer le piratage

Pour décider que faire si votre site est piraté, vous devez d’abord délimiter le périmètre exact de l’attaque. Des services externes comme Sucuri SiteCheck vérifient instantanément si votre domaine figure sur des listes noires. Une simple commande site:votredomaine.fr dans Google suffit à faire apparaître les URL frauduleuses déjà indexées.

Ce diagnostic de surface reste insuffisant pour réparer la faille initiale. Il ne détecte pas les portes dérobées discrètement injectées en base de données. L’utilisation d’un scanner interne devient alors nécessaire pour assainir le socle en profondeur, une méthode décrite en détail avec Wordfence sécurité.

Vérification via Google Search Console

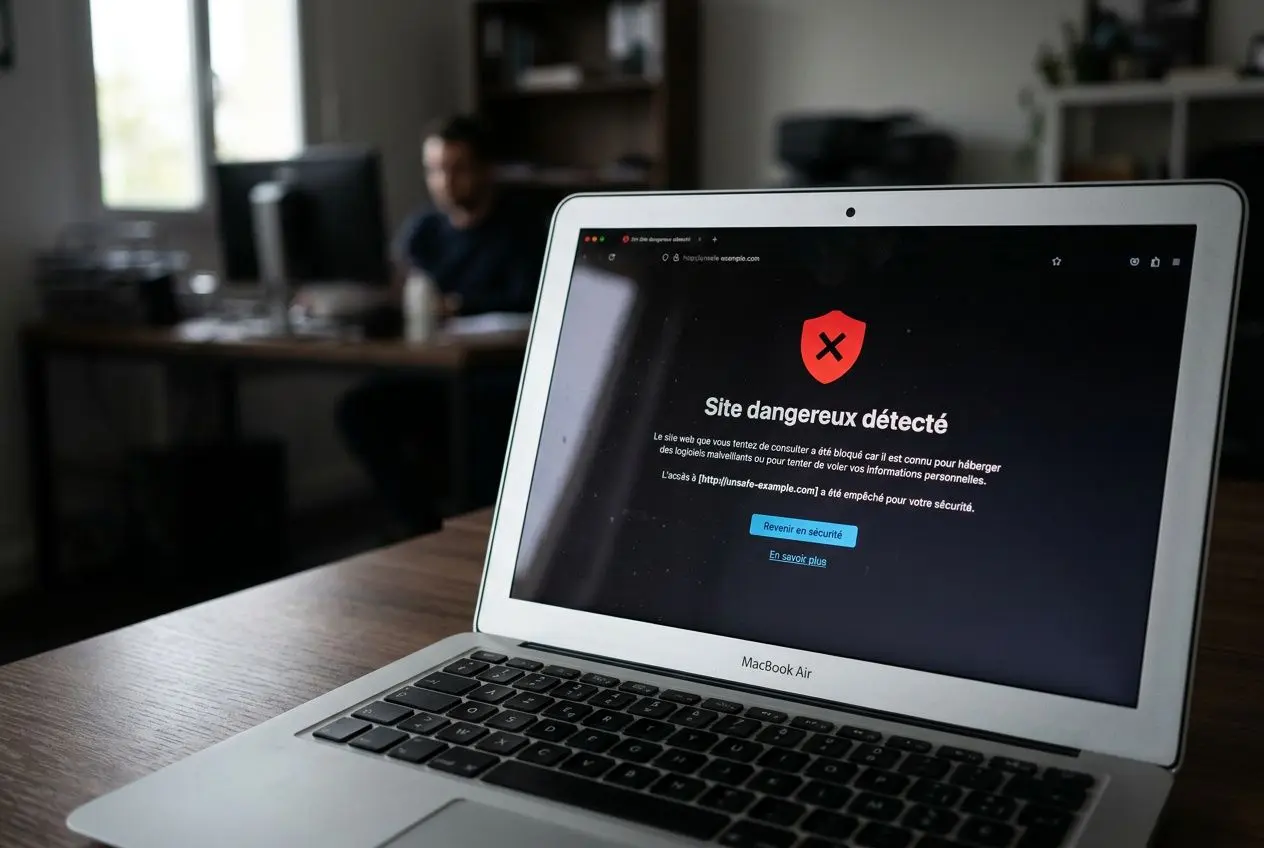

Google Search Console délivre souvent la confirmation définitive d’un hack wordpress. L’onglet dédié aux problèmes de sécurité liste explicitement les URL corrompues et la nature précise du malware détecté. C’est sur cet écran que vous saurez si Chrome bloque déjà l’accès à votre site pour vos visiteurs.

Un domaine blacklisté perd la quasi-totalité de son trafic en moins de 48 heures. La différence se joue sur la rapidité d’intervention, pour éviter une désindexation massive difficile à inverser. Les problèmes WordPress laissés sans réponse à ce stade peuvent nécessiter plusieurs semaines de récupération. C’est précisément à ce moment que confier le nettoyage à Réparateur Web devient l’option la plus sûre.

Actions d’urgence dans les 30 premières minutes

Se connecter précipitamment à l’administration d’un site WordPress compromis expose immédiatement vos nouveaux identifiants à l’attaquant. La chronologie des trente premières minutes conditionne la réussite du nettoyage. Dans les faits, chaque action menée dans le désordre aggrave l’infection initiale.

Mettre le site en page de maintenance WordPress

Pour récupérer un site WordPress piraté, je privilégie l’isolement immédiat en activant le mode maintenance. Cette coupure nette stoppe l’exposition des visiteurs aux scripts malveillants. Elle empêche également Google d’indexer des centaines de pages frauduleuses tant que le site infecté reste accessible en ligne.

- Via le panel hébergeur : les consoles des prestataires permettent de suspendre le trafic public sans intervenir directement sur le site WordPress.

- Renommage manuel : renommez le fichier index.php via un accès FTP sécurisé pour bloquer l’exécution des scripts.

- Fichier natif : déposer un fichier vide nommé.maintenance à la racine du site fige le CMS instantanément.

- Via l’administration : cette méthode n’est envisageable que si l’interface reste parfaitement intègre.

Évitez de lancer des mises à jour pendant que le domaine répond encore publiquement. Ce réflexe signale simplement votre présence à l’attaquant sans éliminer la charge malveillante. L’isolement réseau reste la priorité absolue.

Changer tous les mots de passe et sécuriser les accès

Considérez chaque accès existant comme définitivement compromis. Modifiez systématiquement le mot de passe WordPress lié à l’administration, les accès à la base de données ainsi que les identifiants d’hébergement. Le contrôle total de votre infrastructure exige des clés entièrement nouvelles.

- Clés de sécurité SALT : leur renouvellement dans le fichier wp-config.php déconnecte de force toutes les sessions actives.

- Robustesse des identifiants : générez des chaînes uniques d’au moins vingt caractères, à conserver hors ligne pour préserver la sécurité de vos accès.

- Comptes fantômes : inspectez la table wp_users en base de données afin d’éradiquer tout profil créé par l’attaquant.

Ne définissez vos identifiants définitifs qu’après avoir terminé de nettoyer l’ensemble des dossiers. Un attaquant qui conserve une porte dérobée captera vos nouveaux codes en temps réel. La méthode suit donc cet ordre précis : on isole, on purge, puis on verrouille.

Prévenir l’hébergeur et sauvegarder l’état infecté

Effectuer une sauvegarde complète d’un site WordPress piraté peut sembler contre-intuitif, mais cette étape reste indispensable. Cette archive fige les fichiers infectés pour une analyse ultérieure et vous protège contre toute manipulation destructrice. Exportez la base SQL ainsi que l’ensemble des fichiers WordPress dans un dossier hermétiquement isolé.

Contactez le support technique de votre hébergeur dès que le piratage est confirmé. Leurs journaux d’accès permettent d’identifier la faille d’origine avant qu’une suspension brutale de votre instance ne soit prononcée. Dans les faits, un WordPress piraté remis en ligne sans correction de la brèche initiale retombera sous quarante-huit heures. L’intervention de Réparateur Web s’appuie précisément sur ces logs pour verrouiller définitivement le point d’entrée.

Comment nettoyer un site WordPress après un piratage

Un nettoyage d’un site WordPress incomplet se solde presque toujours par une nouvelle compromission dans les quarante-huit heures, via des portes dérobées laissées actives. Dans les faits, sauter une étape ou modifier la séquence d’intervention annule les efforts de récupération. La méthode rigoureuse fait toute la différence entre une remise en ligne durable et un incident à répétition.

Scanner et identifier les fichiers infectés

Face à un WordPress piraté, la priorité absolue consiste à scanner l’ensemble du périmètre avant de toucher le moindre dossier. Des outils comme Wordfence ou Sucuri permettent d’identifier rapidement les fichiers infectés ainsi que les injections SQL. Sans cette cartographie initiale de la menace, toute intervention reste aveugle.

Je privilégie le scan haute sensibilité de Wordfence après tout piratage WordPress, car il confronte vos répertoires aux signatures officielles du CMS. Concrètement, cette analyse, qui dure entre deux et quinze minutes, liste les menaces par niveau de criticité. L’outil vous propose ensuite de réparer, supprimer ou conserver chaque élément signalé.

La réparation automatique permet de restaurer les fichiers natifs sans nécessiter d’accès FTP, ce qui accélère sensiblement le traitement. Ce processus ne dispense pas d’inspecter manuellement la configuration globale d’un site piraté. Je recommande de relancer une vérification complète à chaque étape franchie, afin de valider l’absence de toute alerte résiduelle.

Nettoyer le cœur WordPress, les plugins et les thèmes

Devant un site WooCommerce piraté, commencez par vérifier l’intégrité des données acheteurs avant de manipuler les dossiers. Toute fuite de données personnelles ou bancaires impose une déclaration CNIL dans les soixante-douze heures. La procédure pour nettoyer l’environnement s’applique ensuite comme pour un WordPress piraté classique.

Supprimez les répertoires natifs, dont wp-admin, via FTP, puis rechargez une archive saine issue des sources officielles. Pour réparer un site WordPress efficacement, inspectez le fichier wp-config.php à la recherche de code PHP obfusqué. Supprimez définitivement les extensions inactives pour refermer les brèches persistantes du site WordPress.

Nettoyer la base de données et les fichiers uploads

Le répertoire des médias dissimule fréquemment des exécutables malveillants introduits lors du piratage. La base de données requiert un examen minutieux des tables utilisateurs pour isoler d’éventuels comptes administrateurs fantômes. La sécurité de votre site repose entièrement sur l’assainissement de ces deux piliers avant toute réouverture au public. C’est sur ce niveau d’exigence que Réparateur Web confirme systématiquement la sécurité globale de chaque infrastructure touchée.

Pourquoi mon site WordPress se fait pirater

WordPress propulse 43 % du web mondial, ce qui en fait la cible prioritaire des scripts automatisés. Un robot met moins de quatre heures pour exploiter une faille fraîchement publiée. Dans les faits, ces attaques ne visent pas votre marque : elles cherchent simplement une porte restée ouverte.

Les causes principales du piratage WordPress

Quand on me demande pourquoi mon site WordPress se fait pirater, je regarde immédiatement les extensions tierces. Neuf fois sur dix, le piratage provient d’un plugin obsolète laissé à l’abandon. L’éditeur a bien publié un correctif, mais celui-ci n’a jamais été appliqué sur votre site WordPress.

- Plugins et thèmes obsolètes : une version de base non maintenue à jour rend la compromission presque inévitable. Chaque semaine sans maintenance simplifie davantage le travail des robots.

- Mots de passe faibles : les attaques par force brute testent plusieurs milliers de combinaisons à la minute. Un mot de passe trop simple cède très rapidement.

- Absence de double authentification : le défaut de 2FA sur le compte administrateur multiplie significativement le risque d’intrusion directe dans votre interface de gestion.

- Configuration serveur défaillante : des permissions de fichiers réglées sur 777 autorisent n’importe quel script malveillant à écrire librement sur votre serveur.

Au-delà de trois mois sans maintenance, un piratage WordPress devient une probabilité statistique forte. Le vol de données clients entraîne des répercussions immédiates sur votre activité commerciale. À mon sens, la sécurité WordPress constitue le socle technique indispensable pour maintenir une boutique en ligne opérationnelle.

| Cause d’intrusion | Fréquence observée | Niveau de risque |

| Plugin ou thème obsolète | Première cause technique | Très élevé |

| Mot de passe faible / sans 2FA | Deuxième faille courante | Élevé |

| Plugin piraté (nulled) | Backdoor garantie à 100 % | Critique |

| Hébergement sans WAF | Accélère les autres vulnérabilités | Élevé |

| Permissions fichiers 777 | Détectable par un simple scanner | Moyen à élevé |

Concrètement, une porte dérobée permet au pirate de reprendre le contrôle du site après une restauration rapide. Si l’origine de l’intrusion n’est pas corrigée, le site retombe hors ligne en l’espace d’une semaine. C’est pourquoi Réparateur Web n’intervient jamais sans un audit rigoureux destiné à bloquer la source du problème avant toute remise en production.

Plugins nulled et hébergement non sécurisé

Les causes de piratage WordPress les plus destructrices impliquent souvent l’utilisation d’extensions premium téléchargées illégalement. Ces fichiers, distribués gratuitement, dissimulent systématiquement du code malveillant particulièrement difficile à purger. Installer ce type de ressource annule instantanément toute démarche de sécurisation WordPress et compromet durablement votre infrastructure.

Dans les faits, un hébergement mutualisé mal isolé propage l’infection aux autres environnements hébergés sur le même serveur. Je privilégie toujours une approche où la sécurisation s’opère en amont, via un pare-feu applicatif robuste. La sécurité de votre commerce en ligne exige de filtrer les requêtes hostiles avant qu’elles n’atteignent le cœur de l’application.

Sécuriser votre site WordPress après le piratage

Dans sept cas sur dix, un site nettoyé sans sécurisation post-nettoyage WordPress subit une nouvelle attaque dans le trimestre. Le piratage emprunte souvent exactement le même point d’entrée que la première fois. La faille initiale doit être formellement identifiée et colmatée avant toute autre action.

Mettre en place une sauvegarde et un pare-feu

Dans les faits, une sauvegarde et protection site WordPress efficace repose sur deux éléments non négociables avant toute remise en production. Vous devez activer une sauvegarde automatique externalisée ainsi qu’un pare-feu applicatif. Ce duo constitue le filet de sécurité indispensable pour relancer votre activité.

- Sauvegarde automatique externe : des outils comme UpdraftPlus ou BlogVault envoient vos archives directement hors du serveur. Vous garantissez ainsi une restauration fiable, sans dépendre de votre hébergeur.

- Pare-feu applicatif (WAF) : Wordfence ou Solid Security interceptent le trafic malveillant avant qu’il n’atteigne votre application. La version premium de Wordfence bloque instantanément des dizaines de milliers d’adresses IP hostiles référencées.

- Authentification à deux facteurs : le 2FA, activé via WP 2FA, verrouille les accès administrateurs et neutralise la menace permanente liée au vol d’identifiants.

Je privilégie systématiquement Wordfence Premium pour les boutiques en ligne générant des revenus réguliers. Ses mises à jour de signatures en temps réel justifient l’investissement pour protéger votre chiffre d’affaires. La version gratuite suffit pour un site vitrine, à condition d’exercer une vigilance technique accrue.

Renforcer la sécurité du site WordPress durablement

Ces premiers remparts posés, sécuriser un site WordPress exige une discipline technique continue. La sécurisation ne s’arrête pas au nettoyage initial des fichiers : c’est un protocole permanent, appliqué à l’ensemble du serveur.

Masquer la page de connexion avec WPS Hide Login écarte d’office les robots qui ciblent /wp-login.php. Bloquer l’éditeur de fichiers dans wp-config.php empêche toute modification directe du code depuis l’administration. Pour sécuriser WordPress efficacement, vous devez également vérifier vos extensions et supprimer tout ce qui est superflu. Le code mort fragilise durablement un site WordPress.

- Permissions de fichiers : appliquez des droits 644 sur les fichiers et 755 sur les dossiers. Une permission 777 ouvre la porte à n’importe quel robot malveillant.

- Mises à jour systématiques : renouvelez le cœur WordPress, les thèmes et les plugins chaque mois au minimum. La version PHP du serveur requiert, quant à elle, une mise à jour stricte chaque année.

- Suppression des extensions inutilisées : un plugin simplement désactivé représente toujours une cible exploitable. La suppression définitive est la seule option valable.

- Surveillance continue : programmez un outil pour scanner l’intégrité de vos fichiers quotidiennement. Vous détecterez ainsi la moindre anomalie dans l’heure qui suit son apparition.

À mon sens, le choix de l’hébergement détermine la solidité de votre infrastructure. Un serveur équipé d’un WAF natif bloque les attaques avant même qu’elles n’atteignent l’application. La différence se joue à ce niveau, bien en amont du code.

Demander un réexamen à Google après le nettoyage

Dès que Wordfence valide l’absence de malware, soumettez une demande d’examen dans la Google Search Console. Attendez impérativement que votre site piraté soit totalement purgé avant de le faire. Une soumission prématurée prolonge les délais de levée de pénalité.

Tant que Google maintient son avertissement de danger, votre trafic organique s’effondre. Cette demande de réexamen est l’étape qui finalise concrètement le travail pour réparer les dégâts de visibilité. C’est une urgence commerciale, non une option.

En cas de fuite de données clients, la déclaration à la CNIL sous 72 heures s’impose sans délai. Ces procédures parallèles exigent une exécution rigoureuse. Réparateur Web prend en charge cette remise en état critique, avec un diagnostic initial et des interventions rapides à partir de 145 € TTC.

Foire aux questions

Mon site WordPress a-t-il été piraté si je ne vois rien d’anormal en front-office ?

Dans les faits, un WordPress peut être piraté de manière invisible pour l’administrateur dans la grande majorité des situations. Ce type de piratage consiste à injecter du code qui ne cible que le trafic externe ou les robots d’indexation. Tapez site:votredomaine.fr dans Google : si des pages suspectes apparaissent, votre site WordPress piraté réclame une révision immédiate de sa sécurité. La question « mon site WordPress a-t-il été piraté ? » mérite donc toujours une vérification côté serveur, même en l’absence de tout symptôme visible.

Quelle est la différence entre réparer et nettoyer un site WordPress piraté ?

Nettoyer un site WordPress revient à supprimer les scripts malveillants directement repérables dans vos dossiers d’hébergement. Réparer un site WordPress piraté, en revanche, impose de localiser et de verrouiller la faille qui a permis l’intrusion. La différence se joue sur ce second volet : sans cette correction, un WordPress piraté sera de nouveau compromis en l’espace de quelques jours. Le nettoyage d’un site WordPress n’est donc réellement efficace que s’il s’accompagne d’une sécurisation complète de l’environnement.

Combien de temps faut-il pour nettoyer un site WordPress piraté ?

Le délai du nettoyage d’un site WordPress dépend avant tout de la disponibilité d’une sauvegarde saine. Concrètement, la désinfection et la sécurisation de l’environnement se bouclent généralement en moins de quatre heures. Sans archive exploitable, le traitement du site WordPress piraté nécessite une purge manuelle fichier par fichier, bien que l’activité puisse être rétablie en moins de vingt-quatre heures.